Азербайджан под прицелом киберпреступников. Media.Az разбирает данные «Лаборатории Касперского» - ИНФОГРАФИКА

Азербайджанские пользователи сталкиваются с атаками программ-вымогателей. Масштабы киберпреступлений с привлечением самых злостных вымогателей представлены «Лабораторией Касперского», специализирующейся на разработке систем защиты от киберугроз компанией с головным офисом в столице России Москве.

По данным Kaspersky Security Network, с которыми ознакомилась Media.Az, Азербайджан также пострадал от атак самых злостных программ-вымогателей - Ryuk (0,61%), Purga (0,02%) и Stop (0,04%). В процентах выражается доля пользователей в каждой стране, атакованных шифровальщиками, по отношению к общему числу пользователей, атакованных ими же по всему миру.

Самые злостные вымогатели

Ryuk

Специалисты компании отмечают, что Ryuk постоянно развивался с самого момента своего создания, и в мире сейчас существует несколько его версий, между которыми есть определенные различия. Некоторые представители Ryuk являются 32-разрядными, другие — 64-разрядными; одни включают в себя прописанный в явном виде список процессов, в которые будет внедряться вредоносный код, другие, наоборот, не трогают строго определенные процессы, пытаясь заразить все прочие; схема шифрования также может варьироваться в зависимости от конкретного образца.

Хотя данные об атакующих их программах-вымогателях раскрывают не все организации, шифровальщик Ryuk (вердикт: Trojan-Ransom.Win32.Hermez) упоминался в качестве причины инцидентов безопасности в городских службах наиболее часто. Этот шифровальщик известен своими атаками на крупные организации, а также правительственные и муниципальные сети. Впервые этот зловред объявился во второй половине 2018 года, и в течение 2019 года он постоянно распространялся и видоизменялся, уточняют кибераналитики.

Атаки Ryuk были отмечены по всему миру, хотя некоторые страны пострадали от этого вымогателя больше других. Согласно статистике Kaspersky Security Network, в 8,6% случаев он атаковал цели в Германии; далее следуют Китай (8%) и Алжир (6,8%).

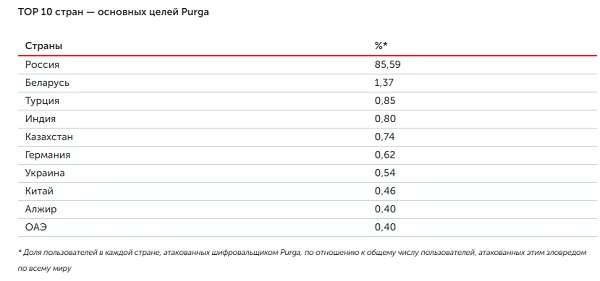

Purga

Шифровальщик Purga является примером программы-вымогателя, находящейся в процессе очень активной разработки. На протяжении двух последних лет преступники изменили несколько алгоритмов шифрования, функции генерации ключей, криптографические схемы и т. д.

Это семейство шифровальщиков было впервые замечено в середине 2016 года и до сих пор активно разрабатывается и используется по всему миру, в том числе для атак на муниципальные службы. Это вредоносное ПО отличается тем, что атакует как обычных пользователей, так и крупные корпорации и даже правительственные организации. Представителей этого семейства детектируют как Trojan-Ransom.Win32.Purga. Оно также известно как Globe, Amnesia и Scarab.

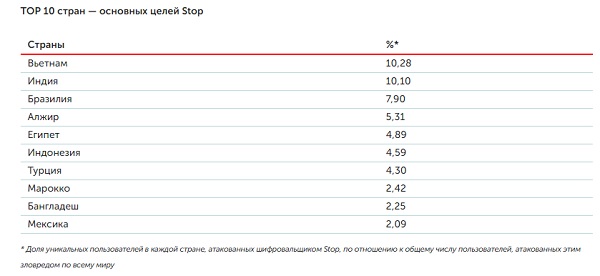

Stop

Для шифрования файлов знаменитый Stop (также известный как Djvu STOP) использует случайно сгенерированный ключ Salsa20, который затем шифруется открытым RSA-ключом.

В зависимости от доступности командного сервера Stop использует либо онлайн-ключ RSA, либо локальный, который присутствует в конфигурации каждого вредоносного образца.

Шифровальщик впервые был замечен в конце 2018 года. Его детектируют как Trojan-Ransom.Win32.Stop. По статистике «Лаборатории Касперского», только в 2019 году различные модификации шифровальщика Stop атаковали более 20 тысяч жертв по всему миру. Закономерно, что согласно отчету KSN за третий квартал 2019 года Stop оказался на седьмом месте среди самых распространенных программ-вымогателей.

География атак Stop

Рустам Керимов